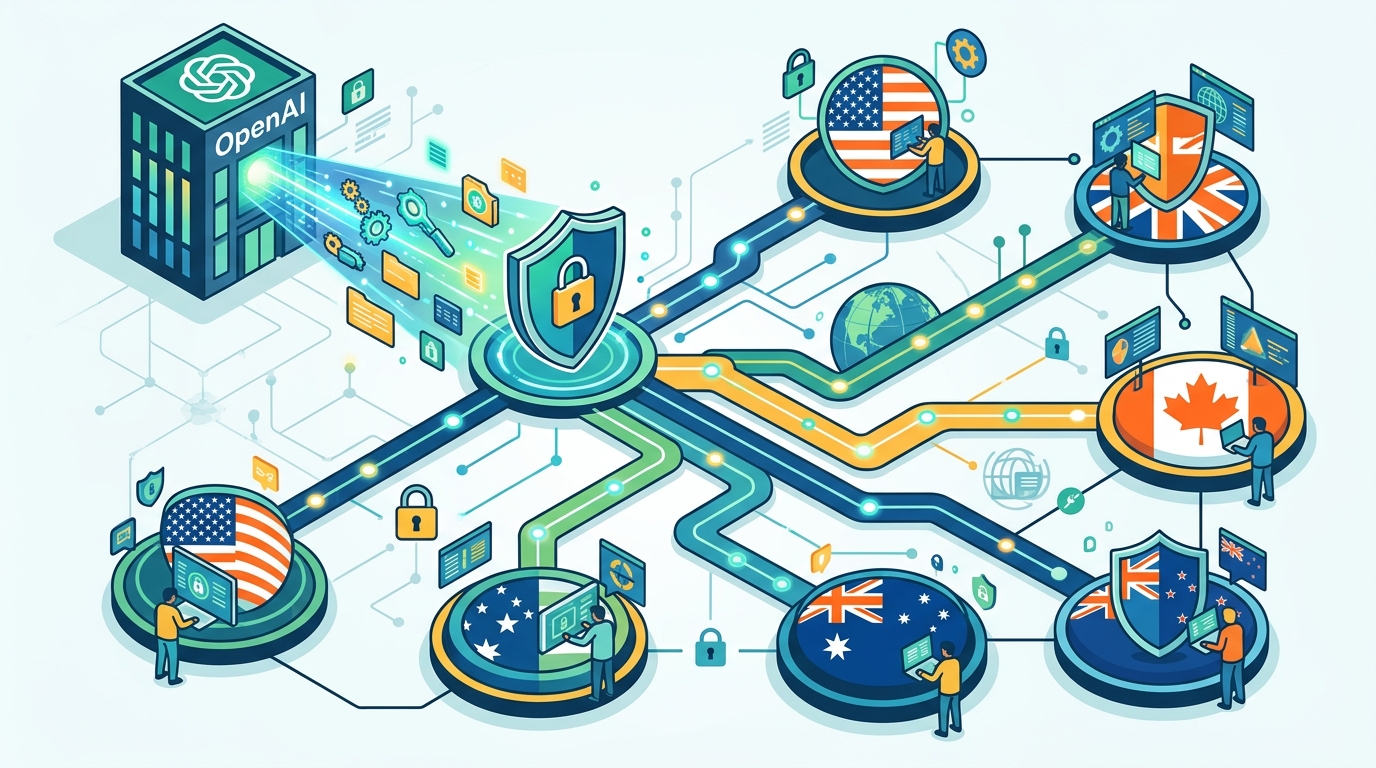

OpenAI 新 cyber 工具進入 Five Eyes

OpenAI 向美國機關與 Five Eyes 盟友簡報新 cyber 產品。政府想用 AI 釐清告警與事件調查,但同一套模型也可能被攻擊者拿去做更快的偵察與釣魚。

OpenAI 這週在美國政府圈子很忙。它向聯邦機關、州政府,還有 Five Eyes 盟友簡報一款新的 cyber 產品。這消息是從 Axios 先傳出來的。說白了,AI 已經不是只拿來聊天。它開始直接碰資安工作流了。

這件事很現實。SOC 團隊每天看一堆 log、alert、ticket。人手常常不夠。AI 如果能幫忙整理線索、縮短 triage 時間,採購單就會動起來。問題也很直接。你讓模型幫忙防守,它也可能幫攻擊者更快找洞。

OpenAI 還在華盛頓辦了說明會。它沒有公開上市時間。可是一家公司願意先對政府和盟友做簡報,意思已經很明白。cyber 不是邊角料。對 frontier model 廠商來說,這是第一批真的能賣錢的應用場景之一。

為什麼政府會盯上這款工具

公部門最怕兩件事。第一是告警太多。第二是反應太慢。資安分析師常常被噪音淹沒。AI 的賣點很直白,就是把雜訊壓下來,先把最像攻擊的東西挑出來。

這種需求在台灣也不陌生。政府機關、醫院、金融業都在面對相同問題。資料量變大,攻擊面也變大。人卻沒有同比例增加。講白了就是,工具不夠聰明,分析師就會累死。

這次更有意思的地方,是簡報對象不只美國單一單位。它還碰到 Five Eyes 夥伴。這代表產品不是只在談企業 IT,而是在往國安和跨境情報協作的語境走。這種位置很敏感,也很有市場。

- Five Eyes 包含 5 個國家:美國、英國、加拿大、澳洲、紐西蘭。

- OpenAI 的簡報對象包含聯邦機關與州政府。

- 公司還在華盛頓做了產品展示。

- 消息是在 2026 年 4 月 22 日由 Axios 披露。

如果你是採購單位,這時候看的就不是模型多會聊天。你看的會是它能不能幫你縮短事件分類時間。還有,它能不能把可疑活動整理成能交差的報告。這些都很務實。

AI 防守好用,但攻擊也會變快

AI 做資安,優點很明顯。它可以把一堆 alert 分群。也可以把 phishing 活動摘要成幾句話。還能把 endpoint telemetry 變成比較好懂的故事。這些工作以前很吃人力。

但同一套模型也能被拿去做壞事。攻擊者可以拿它寫更像真的釣魚信。也可以用它做 reconnaissance。甚至拿來潤飾惡意程式碼。這不是科幻。這是現在就會發生的事。

所以政府會這麼在意,很合理。國安和情報單位最怕的不是工具太強。是工具太強,卻沒有控管。模型如果離實際工作流太近,就一定要有權限、審計、輸出限制,還有 misuse 偵測。

“AI is going to be a very important tool in the cybersecurity arsenal,” said CISA director Jen Easterly in a 2023 interview with WIRED.

這句話放到今天還是對的。問題已經不是 AI 要不要進資安。問題是誰能把它管好。誰能證明它真的幫到防守,而不是順手幫攻擊者省時間。

OpenAI 跟市場上的對手怎麼比

OpenAI 不是唯一在做這件事的公司。Microsoft Security 早就把 AI 塞進 identity、endpoint 和 cloud 防護。Google Cloud Security 也一直在做資料分析和威脅偵測。CrowdStrike 則是 endpoint 導向,AI 功能本來就很重。

差別在於 OpenAI 的做法比較像獨立產品線。不是藏在別的管理介面裡,而是直接把 cyber 拿出來講。這對政府和大型企業有吸引力。因為他們要的不是一個炫技 demo。是能進採購、能過稽核、能上線的東西。

但這條路也比較難走。產品太通用,資安團隊不會買單。產品太窄,預算又不夠大。還有一個現實問題。模型品質只是基本盤。真正決定成敗的,是權限控管、稽核紀錄、部署方式,還有出事時誰來負責。

- OpenAI:強在 frontier model 與 API 生態。

- Microsoft Security:強在既有企業管理介面整合。

- Google Cloud Security:強在雲端資料與分析能力。

- CrowdStrike:強在 endpoint 偵測與回應流程。

- Palo Alto Networks:也在把 AI 拉進資安平台。

我覺得這場比的是信任,不是模型分數。資安買家在意的是,這工具能不能真的進 incident response。能不能在不增加風險的前提下,少花 30% 的人工時間。這種數字才會讓預算部門點頭。

這波對台灣企業也有參考價值

台灣企業很容易把 AI 資安工具想得太遠。其實不遠。只要你有大量 log、有雲端服務、有遠端工作帳號,你就已經在 AI 資安的射程內了。尤其是製造業、金融業、醫療體系,告警量都很可怕。

另一個現實是,台灣很多團隊都缺資安人力。這不是抱怨,是結構問題。人少、事件多、系統老,還要面對供應鏈攻擊。這時候 AI 如果能先把資料整理好,分析師就能把時間花在真正要判斷的地方。

但別太天真。AI 資安工具如果沒有清楚邊界,很容易變成新的風險來源。尤其是把內部資料餵給模型時,誰能看、誰能存、誰能追蹤,都要先講清楚。不是丟進去就會神奇變安全。

再看產業脈絡,這類產品會越來越像標配。過去大家買 SIEM、SOAR、EDR。現在會再多一層 AI assistant。差別只在於,有些廠商只是把聊天框塞進去。有些廠商真的把工作流改掉。這兩種東西差很多。

所以 OpenAI 這次去碰政府市場,不只是賣產品。它也在測試一件事。AI 能不能從「會回答問題」變成「能處理資安流程」。這種轉換,才是企業願不願意掏錢的核心。

接下來要看什麼

接下來幾個月,重點不是發表會多漂亮。重點是產品有沒有公開的控管機制。像是 role-based access、audit trail、資料保留政策,還有模型輸出限制。這些東西比 demo 重要太多。

如果 OpenAI 能讓政府和大型企業接受,其他 AI 廠商大概也會跟進,把 cyber 拆成更清楚的產品線。反過來說,如果控管做不好,大家還是只會把它當成輔助工具,不會真的放進核心流程。

我的判斷很直接。接下來 12 個月,AI 資安工具會從「加分項」變成「採購必問項」。你可以先問自己一句:你們公司的 SOC,現在有沒有準備好讓 LLM 真正進場?如果沒有,最好先從資料治理和權限設計開始。